苹果macOS 15现高危漏洞,可致敏感数据被盗

IT之家9月5日消息,科技媒体9to5Mac于9月4日发布博文,报道指出苹果macOS 15 Sequoia系统存在高危安全漏洞,若被黑客利用,可窃取用户的照片、联系人等受保护文件。

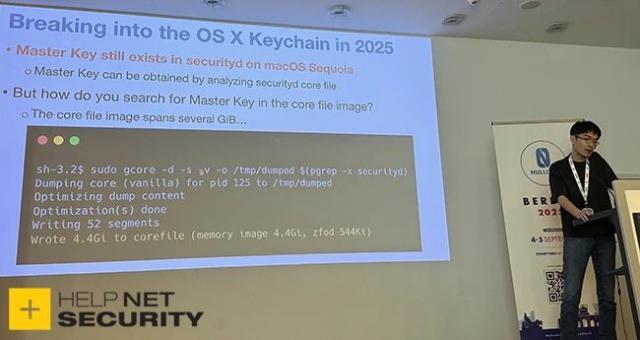

据IT之家援引博文介绍,该漏洞由安全研究员Koh M. Nakagawa发现,并在Nullcon Berlin 2025上披露,其追踪编号为CVE - 2025 - 24204。

攻击者可利用此漏洞,借助系统调试工具gcore过高的权限(com.apple.system - task - ports.read),直接读取任意进程的内存数据,即便系统启用了系统完整性保护(SIP),也无法阻止这一行为。

攻击者通过该漏洞能直接提取Keychain的加密主密钥,从而无需用户密码就能解密全部密钥链数据,其中包括各类账户密码、加密证书等。同时,还可绕过透明化权限控制(TCC)机制,窃取照片、联系人等受保护文件。

Nakagawa最初是在测试微软发布的ProcDump - for - Mac工具时意外发现该漏洞。理论上,SIP应阻止对受保护进程的内存访问,但gcore工具被错误授予了系统级权限,使其能转储几乎所有进程的内存内容。

攻击者读取securityd进程的内存,可恢复用于加密登录钥匙串的主密钥,进而完全解密Keychain。此外,运行于Apple Silicon Mac上的iOS应用也受影响,其加密的二进制文件可在运行时被提取并解密,而这类操作通常需越狱才能实现。

据IT援引博文介绍,苹果在2025年发布的macOS 15.3更新中移除了gcore的问题权限,但官方安全通告未对此事进行高调说明,修复信息仅隐藏在更新日志中。

虽然通过终端安全框架(Endpoint Security Framework)可监控可疑的task_read_for_pid调用,但研究员认为企业实时检测此类攻击难度较大,唯一有效的对策仍是尽快升级系统。

为避免潜在风险,所有macOS Sequoia用户应立即升级至15.3或更高版本。旧版系统仍处于暴露状态,且无其他临时缓解措施。

本文仅代表作者观点,版权归原创者所有,如需转载请在文中注明来源及作者名字。

免责声明:本文系转载编辑文章,仅作分享之用。如分享内容、图片侵犯到您的版权或非授权发布,请及时与我们联系进行审核处理或删除,您可以发送材料至邮箱:service@tojoy.com