两次全球蓝屏,祸首竟然是同一个人?14年后,灭霸CEO再次酿造IT灾难

新智元报道

编辑:Aeneas 好困

【新智元导读】绝了,外媒刚刚发现:CrowdStrikee,这次微软蓝屏灾难导致了这场灾难。 CEO,Windows XP时代已经崩溃了世界各地的设备。也是一次更新,也让设备断网,也需要人工修复。两次造成全球IT灾难,这位先生可以「名垂千古」了。

全球微软蓝屏事件,破案!

一个由「C-00000291*.sys」环境变量触发的系统逻辑错误,瞬间破坏了全球约10亿台计算机,随后引发了二、三阶效应。

正如AI大神Karpathy所说,技术领域仍然存在的单点瞬间故障,都会给人类社会带来巨大的隐患。

造成全球TI灾难的罪魁祸首,CrowdStrike CEO,竟被外媒曝出已有案底。——

2010年在McAfee上使用更新搞崩全球设备的,竟然也是他!

引发全球崩溃的逻辑错误

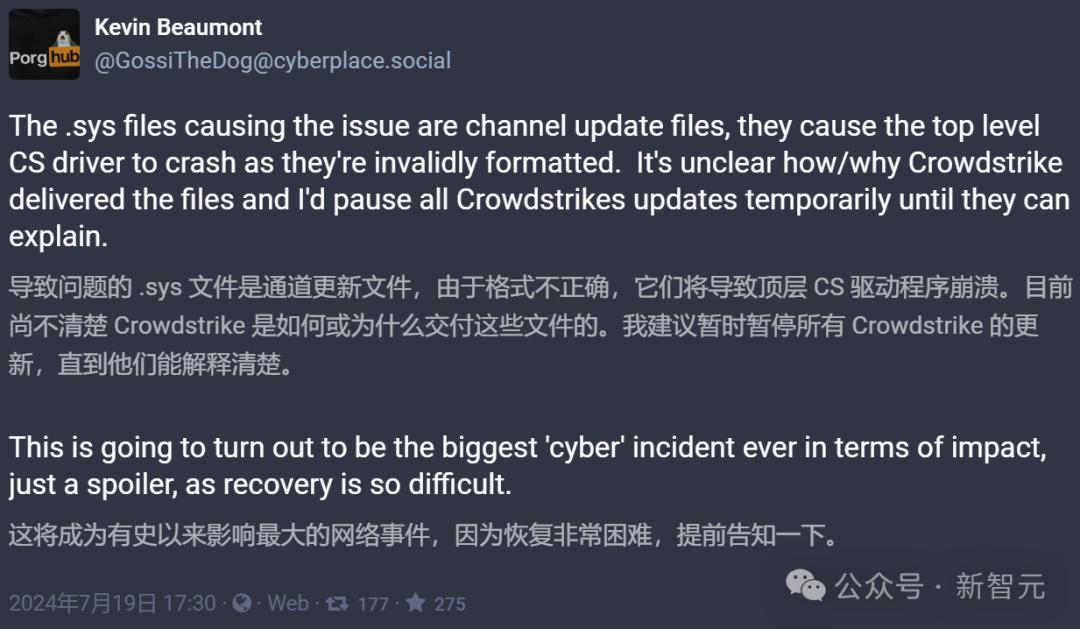

在故障发生的第一时间,有网友警告大家——停止更新所有CrowdStrike!停止更新所有CrowdStrike!

关于事件的起因,Objective-Patrick基金会创始人 Wardle还在第一时间进行了详细的调查。

第一,他检查了故障位置。——mov r9d,[r8]。R8属于非投影地址。

该位置取自指针数组(存储在RAX中),检索RDX(0x14 * 0x8)保存了一个无效的内存地址。

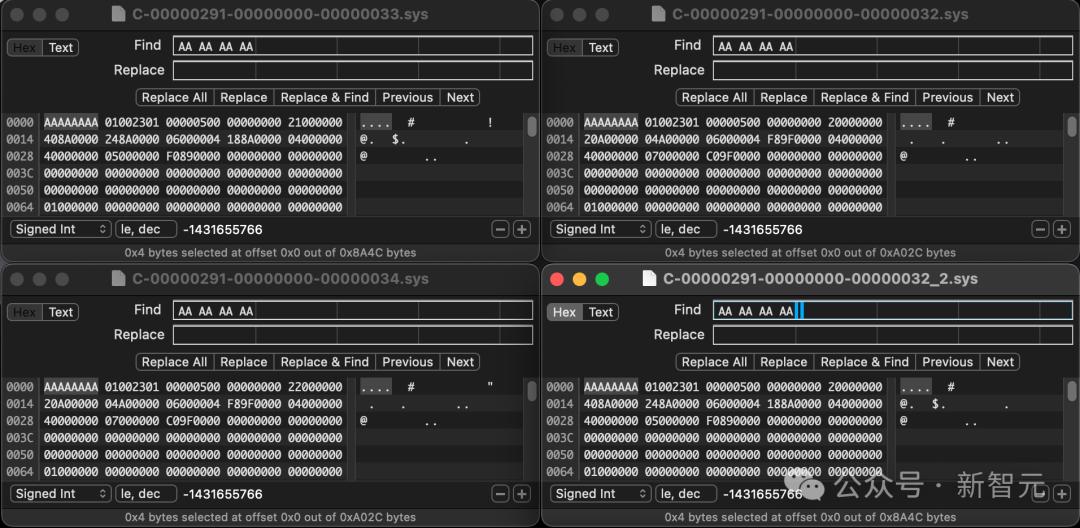

其它的「驱动软件」(比如「C-00000291-...32.sys」)看起来是一个混乱的数据,「CSAgent.sys」进行了x-ref'd操作。

所以,CSAgent可能会触发这种无效的数据(配备/签名).sys中的故障。

通过调整,可以更容易地判断这一点。

很明显,事故最重要的悬而未决的问题是,这一点,「C-00000291-...xxx.sys」究竟什么是文件?

CSAgent.一旦sys引用它们,它就会立即崩溃;而且只要删除它们,就能修复崩溃。

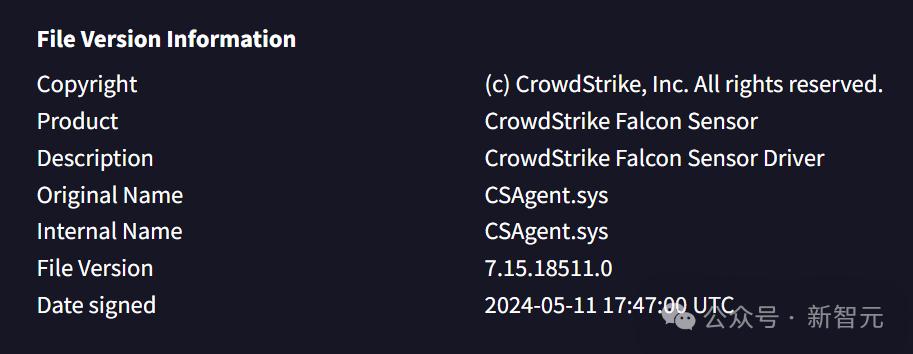

他还对CSAgent进行了VT。.sys和单个故障转储的数据进行了逆向分析。

最后,Wardle分享了CSAgent.几个版本的sys( idb),以及各种「C-...sys」文件(包括他认为已经包含的文件)「修复」最新文件)。

由于他没有任何Windows系统或虚拟机,他指出希望网民们能够继续探索。

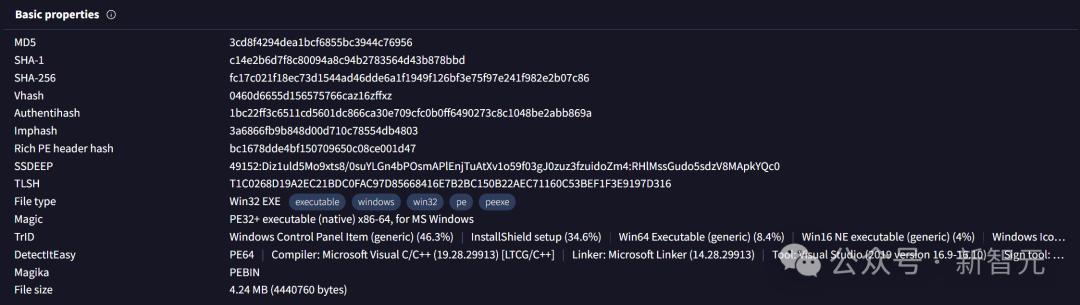

昨日,Malware恶意程序专家 更多细节发现了Utkonos。——

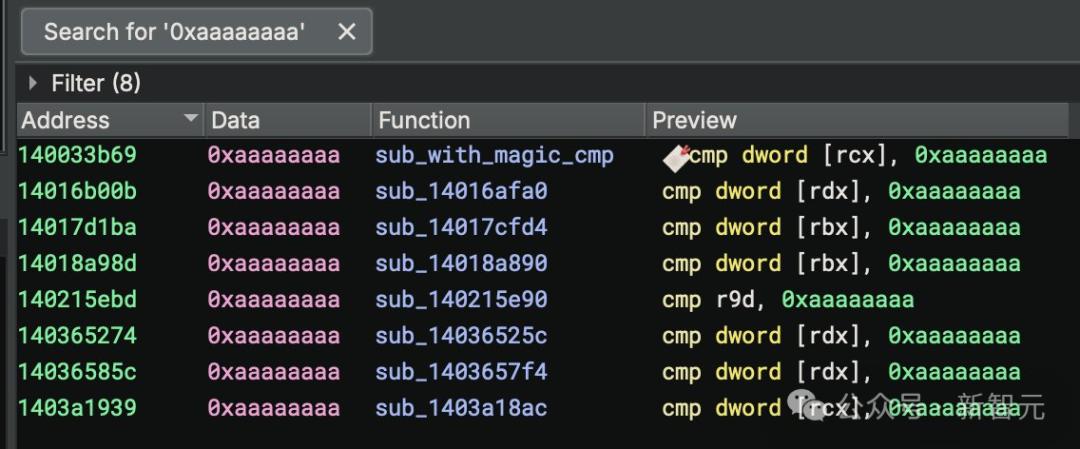

37c78ba2eac468941a80f4e12aa390a00cb2237fbf87a94c59cee05473d1c66这个地址,似乎有一个针对0xaaaaaaa的文件法术检查。

这一模式,也是如此「通道文档」(Channel Files)前四个字节。所有NULL文件都可能导致cmp失败。

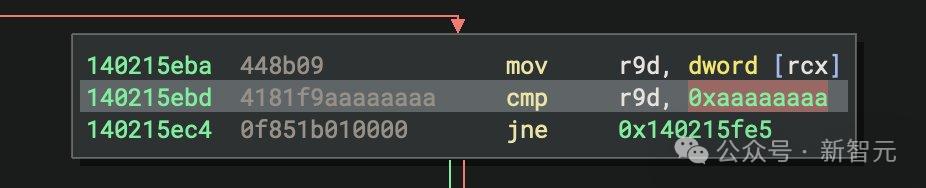

可以看出,rcx中与0xaaaaaaaa的对比值由ExallocatePolWithtagPriority分布在顶部。这是接收ZwreadFile读取的数据的缓冲区。

当这个值到达时,它将通过cmp传达给函数(Utkonos在图中将这些函数命名为内部wdm。.h函数调用)。

通过合理的检查,我们可以发现0xaaaaaaaa字节只在这里检查。「通道文档」有一次出现了偏移0。

下面是类似cmp地址的执行。

可以看出,只有0xaaaaaaaaa看起来不一样。

官方解释CrowdStrike

不久,CrowdStrike在官方博客上发布的解释,澄清了网友们疑惑的问题——

2024年7月19日04:09 UTC,在连续运行过程中,CrowdStrike向Windows系统发布了传感器配置更新,这也是Falcon平台保护机制的一部分。

这次配置更新引发了一个逻辑错误,导致受影响的系统崩溃和蓝屏。(BSOD)。

2024年7月19日,系统崩溃更新发生:27 修复了UTC。

报告地址:https://www.crowdstrike.com/blog/falcon-update-for-windows-hosts-technical-details/

这些技术细节如下——

通道文档位于Windows系统中的以下目录:C:\Windows\System32\/drivers\CrowdStrike\,并且文件名称是「C-」开始。每一个通道文档都有一个唯一的号码作为标志。

此次事件中受影响的通道文件为291,文件名称为291。「C-00000291-」开头,以.sys扩展名末。虽然通道文档以SYS扩展名末结束,但它们并非内核驱动程序.

在Windows系统中,通道文档291将影响Falcon如何评估命名管道的执行。在Windows中,这些命名管道用于正常过程之间或系统之间的通信机制。

周五的更新是针对黑客攻击中常见的C2框架中使用的新发现的恶意命名管道,但实际上触发了系统的逻辑错误,导致崩溃。

然而,这与通道文件291或其它通道文件中的空字节问题无关。

这件事已经被网友用Suno做成了音乐

若要恢复,必须在安全模式下启动机器,并且登录并删除本地管理员的内容——这是不可能自动化的。

所以,这次瘫痪的打击面会如此之大,而且很难恢复。

上次也是他

虽然CrowdStrike承认了自己的错误,但是道歉声明和解决方案是在周五发布的。

但是他们还没有解释清楚,这次破坏性更新是如何在没有经过测试和其他安全措施的情况下发布的。

当然,许多批评的声音开始集中在事件的核心人物身上:CrowdStrike的首席执行官Georgeor Kurtz。

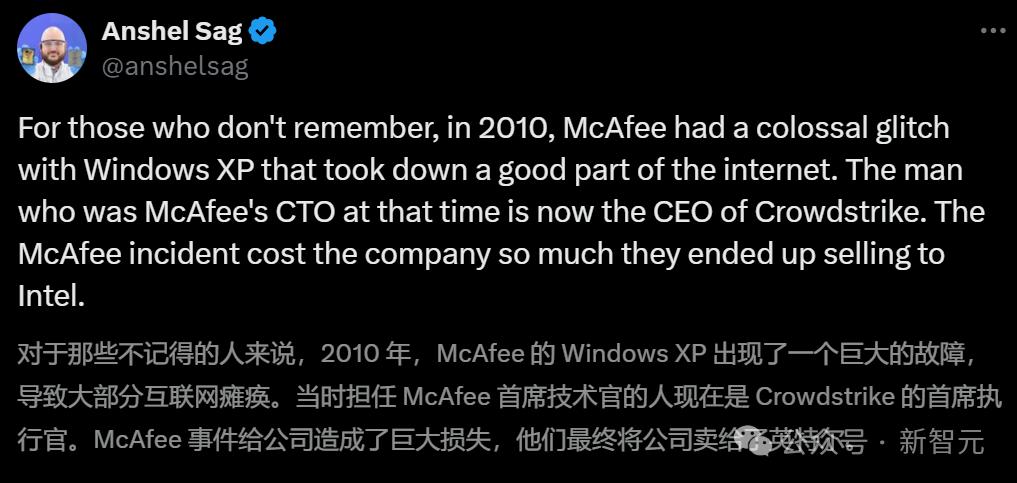

Anshell科技行业分析师 Sag指出,这已不是库尔茨首次在重大IT事件中发挥重要作用。

熟悉的配方,熟悉的味道

杀毒软件McAfee于2010年4月21日发布了一次面向企业客户的软件更新。

更新后的软件将删除Windows系统的关键文档,导致全球数百万台计算机崩溃并反复重启。

类似于CrowdStrike的错误,McAfee的问题也需要手动修复(设备断网离线)。

当时McAfee的首席技术官Kurtz。

Kurtz于2012年创立了CrowdStrike,并且一直担任CEO。

2010年发生了什么?

McAfee于2010年4月21日上午6点向企业客户发布公告「有问题」更新病毒定义。

接着,Windows自动更新 XP电脑,会直接陷入XP电脑。「无限重启」在循环中,直到技术支持人员到场手动修复。

其实背后的原因很简单——收到新的定义后,杀毒软件会将一个常规的Windows二进制文件「svchost.exe」识别为病毒「W32/Wecorl.a」,并且给予销毁。

一位大学IT人员报告说,他的网络上有1200台电脑因此瘫痪。

另外一封来自美国公司的电子邮件说,他们有「百余名客户」受影响:

这一问题影响了大量用户,并且简单地更换svchost。.exe无法解决问题。您必须启动安全模式,然后安装extra.然后手动操作vscat文档 控制台。之后,你还需要删除隔离文件。每一个用户至少有两个文档被隔离,有的用户多达15个。遗憾的是,使用这种方法,你无法确定哪些文件是重要的安装文件,哪些是病毒文件。

另外,还有一份来自澳大利亚的报告显示,该国最大的超市连锁店10%的收款机瘫痪,导致14至18家商店被迫关闭。

这个事件在当时影响很大,让大家惊叹不已:「即使是专注于病毒开发的黑客,估计也不可能像今天的McAfee那样快速发展。『端掉』这么多机器的恶意程序。」

下面是SANS Internet Storm Center对此事件的描述:

5958McAfee版本「DAT」许多Windows正在导致文档。 XP SP3有问题。受影响的系统将进入重启循环,并失去所有数据连接。DAT文档可能会感染单个工作站和连接到域的工作站。

使用「ePolicyOrchestrator」更新病毒定义文件,似乎加速了DAT文档的传播。ePolicyOrchestrator通常用于企业更新。「DAT」文件,但是因为受影响的系统会失去数据连接,所以不能取消这个问题的签名。

Svchost.exe是Windows系统中最重要的文档之一,它承载着大多数系统功能的服务。如果没有Svchost.exe,Windows根本无法启动。

虽然很多事件间隔14年,但也有同样的疑问——如何从测试实验室流出这样的更新,进入生产服务器。理论上,这样的问题应该在测试初期就被发现并解决了。

何许人也?

George Parsippanyy在新泽西州的Kurtz-Troy 长大后,Hills上了Parsippany高中。

Kurtz说,他在四年级的时候就开始在Commodore电脑上编写电子游戏程序。中学时,建立了早期的网络交流平台-公告板系统。

他毕业于西东大学,获得会计学位。

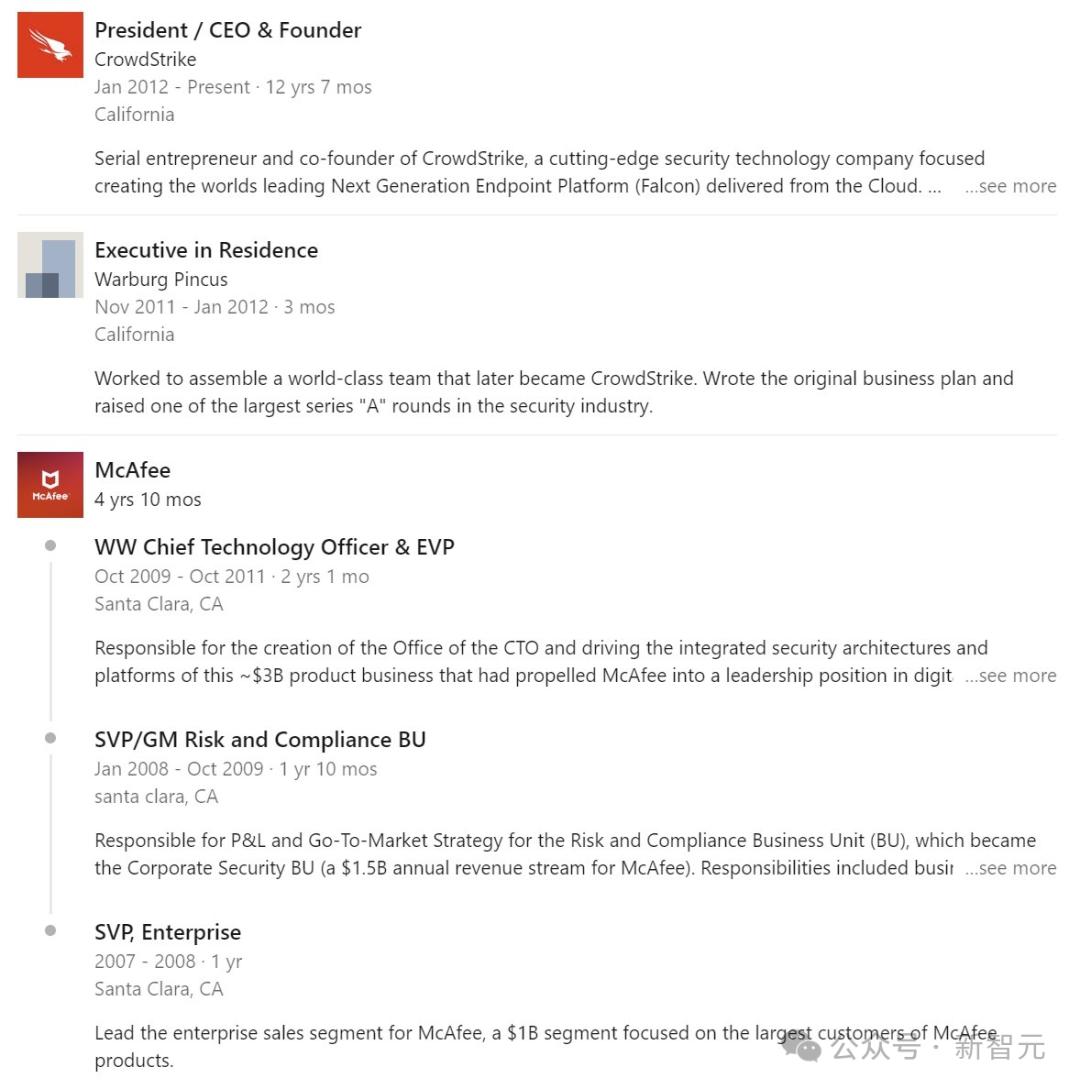

接着,他成立了Foundstone,并且担任了McAfee的首席技术人员。

目前,George Dmitritritritz与Kurtz CrowdStrike,由Alperovitch共同创立的网络安全公司,担任CEO。

除商业成就外,他还是个赛车手。

Price Waterhouse(普华永道)和 Foundstone

大学毕业后,KurtzPrice 作为一名注册会计师,Waterhouse开始了他的职业生涯。(CPA)。

1993年,Price 让Kurtz成为Waterhouse新成立的首批安全组员工之一。

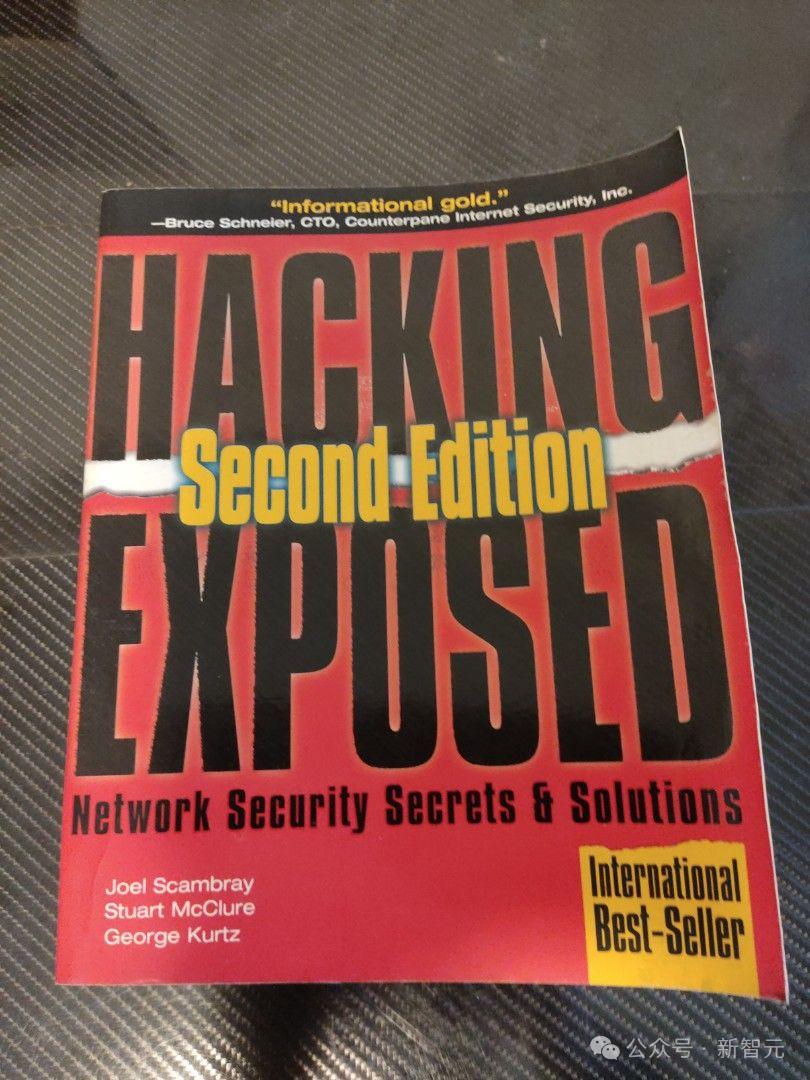

一九九九年,他和Stuart McClure和Joel 共同撰写了Scambray《Hacking Exposed》,它是一本针对网络工程师的网络安全书。这本书销量超过60万册,翻译成30多种语言。

同年晚些时候,他成立了一家网络安全公司Foundstone,这是最早主要从事安全咨询的公司之一。Foundstone致力于漏洞管理软件和服务,并开发了一项备受认可的事件响应业务。许多财富100强公司都是他们的客户。

McAfee

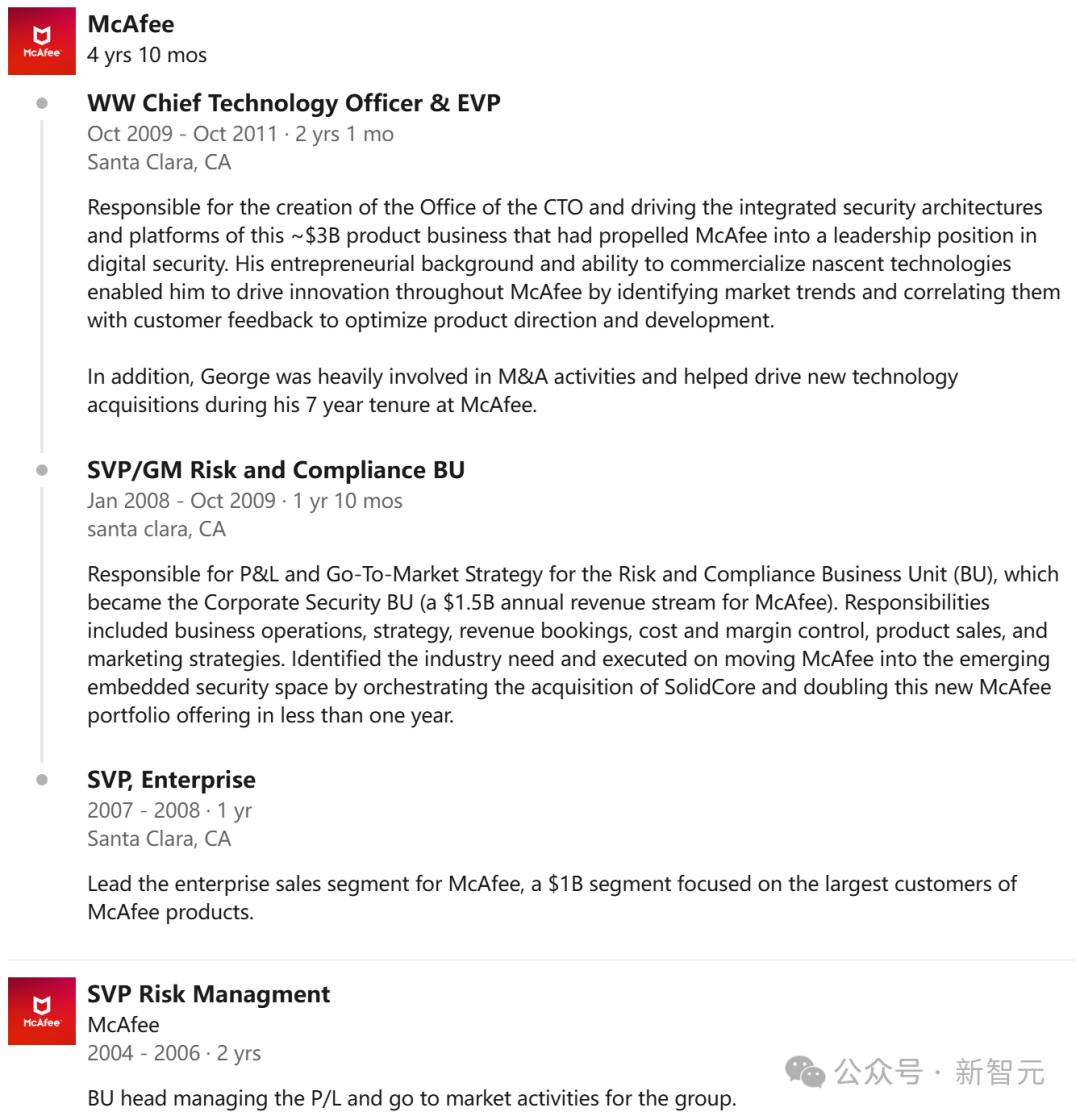

2004年8月,McAfee以8600万美元收购了Foundstone,Kurtz成为McAfee的高级副总裁和风险控制总经理。在任期内,他帮助制定了企业的安全风险管理策略。

McAfee于2009年10月任命他为全球首席技术官和执行副总裁。

由于Kurtz认为这些技术跟不上新威胁的发展速度,Kurtz对现有安全技术运行缓慢感到沮丧。

有一次,他看见邻居们在飞机上等了15分钟,让McAfee软件在笔记本电脑上载入,这件事成了他创建CrowdStrike的灵感之一。

CrowdStrike

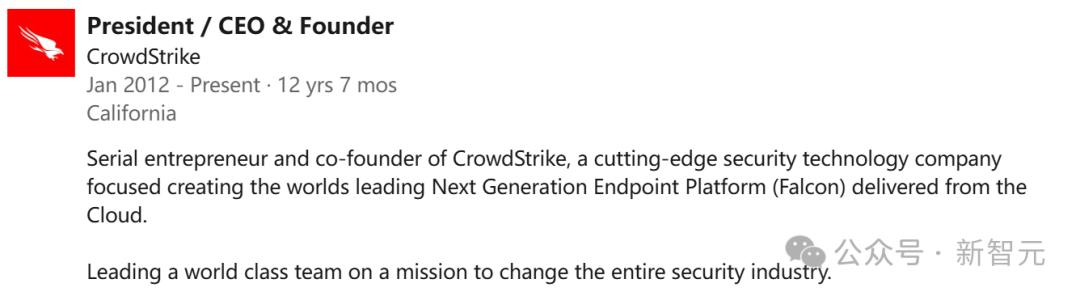

Kurtz于2011年11月加入私募股权公司Warburg Pincus,担任「驻企企业家」(entrepreneur-in-residence),并且开始他的下一个项目CrowdStrike。

2012年2月,他和前Foundstone首席财务官Greggg Marston和Dmitri CrowdStrike正式成立,Alperovitch联合。

CrowdStrike将重点从反恶意程序和防病毒产品(McAfee的网络安全方法)转移到识别黑客的技术上,以便发现威胁即将到来。并且开发了一种「云优先」(cloud-first)为了减轻客户计算机上的软件负担,方法。

CrowdStrike在2017年5月估值超过10亿美元。2019年,该公司首次在纳斯达克公开募股6.12亿美元,估值达66亿美元。

IDC报告将CrowdStrike评为2020年7月增长最快的端点安全软件供应商。

Kurtz在2024年仍是CrowdStrike的总裁和首席执行官。

果不其然,世界是一个巨大的草台团队。

参考资料:

https://x.com/MalwareUtkonos/status/1814777806145847310

https://www.businessinsider.com/crowdstrike-ceo-george-kurtz-tech-outage-microsoft-mcafee-2024-7

https://www.crowdstrike.com/blog/falcon-update-for-windows-hosts-technical-details/

https://www.zdnet.com/article/defective-mcafee-update-causes-worldwide-meltdown-of-xp-pcs/

本文仅代表作者观点,版权归原创者所有,如需转载请在文中注明来源及作者名字。

免责声明:本文系转载编辑文章,仅作分享之用。如分享内容、图片侵犯到您的版权或非授权发布,请及时与我们联系进行审核处理或删除,您可以发送材料至邮箱:service@tojoy.com