仅需500美元,就能远程操控美国火车?

黑进美国一列高速行驶的火车,最低成本是多少?

答案是500美元。看到这,你可能更好奇为啥会有这个问题,这不是电影里才有的剧情吗?

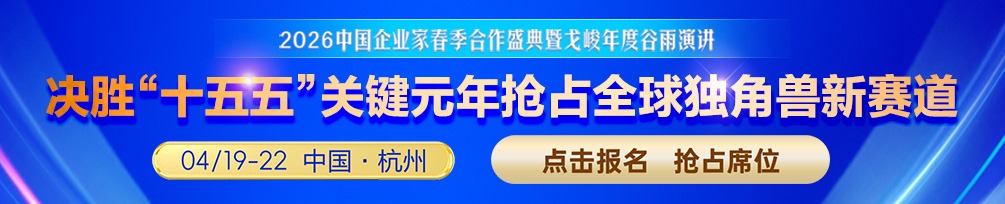

但最近,美国网络和基础设施安全局CISA公布了一个代号为CVE - 2025 - 1727的高危漏洞。想象一下,一列几千吨重的火车高速飞驰时突然紧急制动,巨大惯性可能让火车脱轨。要是在关键节点逼停多辆列车,美国铁路运输系统可能陷入瘫痪。更要命的是,这个漏洞最快2027年才能修复。

既然没修好,为啥先公开详情呢?原来,这个问题在美铁路系统已潜伏几十年,发现它的安全研究员Neil Smith为让漏洞修复,和铁路巨头博弈了12年。公开漏洞,施加压力,是他最后的办法。

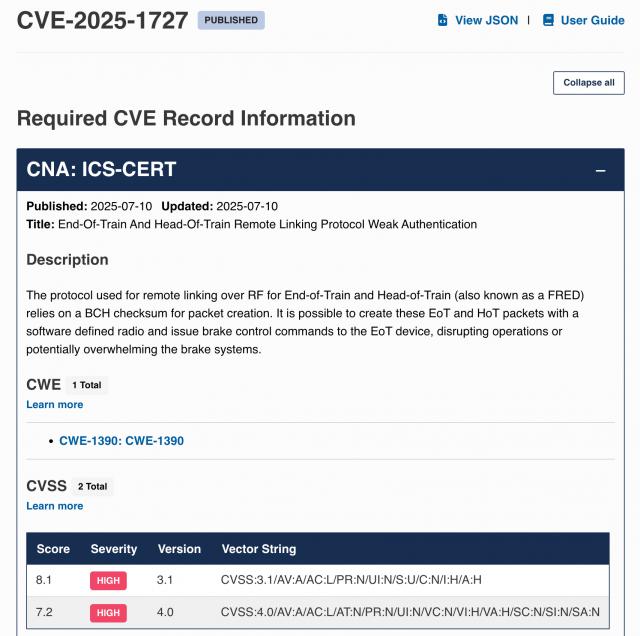

故事要从上世纪80年代说起,当时美国决定淘汰传统的“守车”。守车就是西部片里常见的红色小车厢,挂在货运火车车尾,里面有专人负责检查列车后方信号和故障。为用自动化设备取代人力,铁路行业推出了EOT列车尾部设备。它是装在最后一节车厢的金属盒子,能通过无线电把车尾状态数据发给HOT列车头部设备,让司机了解车尾情况。

随着技术发展,EOT进化成双向通信,不仅能发送数据,还能接收车头指令,最重要的就是紧急制动指令,方便司机在紧急时从列车两端停车。但这也成了能操控美国火车的关键。因为EOT的安全设计充满了80年代的“纯真”,当时人们觉得车尾和车头通讯用的无线电频率受法律严格管制,普通人不能用,所以认为很安全。基于这种想法,这套系统只用了一层BCH校验来确保数据传输正确。就像用对讲机念数字加校验码一样,BCH校验只验证数字,不验证人。这意味着黑客只要搞明白通讯格式,就能伪造指令指挥火车。

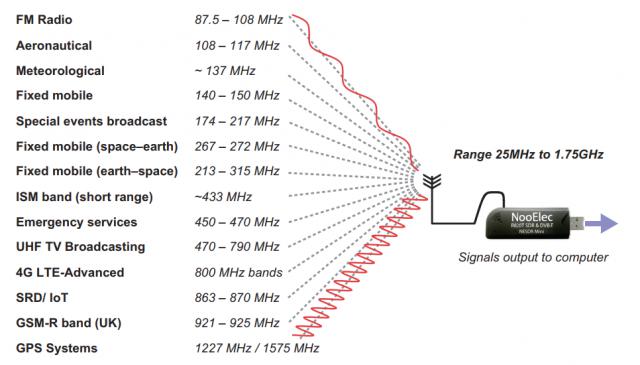

当然,不能全怪当时的设计者,那时网络威胁少,大家防范意识不足。但后人不改进就不对了。2012年,信息安全研究员Neil Smith是无线电爱好者,他用魔改后的电视接收棒RTL - SDR扫描信号。有次在火车道旁,他记录火车遥测数据时,捕捉到火车头和车尾的通讯信号,而且这个信号完全不加密。这意味着花500美元买套设备,就能抓取、分析、伪造信号,急停装有EOT设备的列车。美国大部分货运火车强制安装EOT,部分客运列车符合条件时也要安装。要是有美国年轻人恶作剧,后果不堪设想。2008年,波兰就有人用改装电视遥控器黑进电车系统,导致车厢脱轨、人员受伤。

Neil Smith发现问题后,马上报告给ICS - CERT(CISA的前身),ICS - CERT联系了美国铁路协会AAR。但AAR是个价值600亿美元的私营产业,由北美各大铁路公司组成,首要目标是对股东和利润负责。如果承认漏洞,要对全国装EOT的火车大规模召回和升级,这不仅花费几十亿美金,还可能吓跑股东。所以他们宁愿花钱请律师和公关团队,也不愿进行安全升级。AAR称Neil Smith在实验室的发现是理论,要求他在真实铁轨上证明,却又不配合安排测试环境。僵局持续了4年。

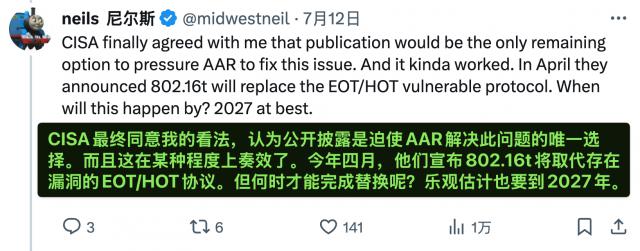

2016年,Neil Smith在《波士顿评论》发文揭露AAR内幕,AAR马上在《财富》上反驳,称是不实指控。这让Neil Smith心力交瘁,暂时放弃了。2024年,ICS - CERT重组为CISA,Neil Smith再次提交漏洞表单,但AAR依旧顽固,还称设备和协议快到期,没必要修复。多次沟通无果后,CISA同意Neil Smith公开漏洞的请求。这在安全领域是最后手段,利用舆论压力迫使厂商行动。最终,漏洞在发现13年后获得官方编号CVE - 2025 - 1727,AAR也宣布采用新的安全标准取代旧系统,但更换最快要到2027年。这期间,美国货运铁路就像在赌博,赌在黑客动手前能完成更新。最后,Neil Smith警告大家不要尝试操控火车,以免害死人。

这场十几年的拉锯战结束了。从这个吹哨人对抗利益集团的故事能看出,当交通、能源等关键基础设施被私企控制时,公众安全可能会让位于利润。毕竟很多时候,漏洞不是技术问题,而是态度问题。

撰文:刺猬

本文仅代表作者观点,版权归原创者所有,如需转载请在文中注明来源及作者名字。

免责声明:本文系转载编辑文章,仅作分享之用。如分享内容、图片侵犯到您的版权或非授权发布,请及时与我们联系进行审核处理或删除,您可以发送材料至邮箱:service@tojoy.com